Negli ultimi anni, il SIM Swapping si è affermato come una delle modalità di attacco più insidiose e dannose a cui un utente possa andare incontro. In sostanza, si tratta di una truffa in cui i criminali, attraverso tecniche mirate che approfondiremo tra poco, riescono a prendere il controllo del numero di telefono di una persona. Una volta ottenuto l’accesso, utilizzano tale numero per entrare nei suoi account personali, bancari o di posta elettronica, riuscendo così ad aggirare anche i meccanismi di autenticazione a due fattori basati su SMS.

Come funziona un attacco di SIM Swapping

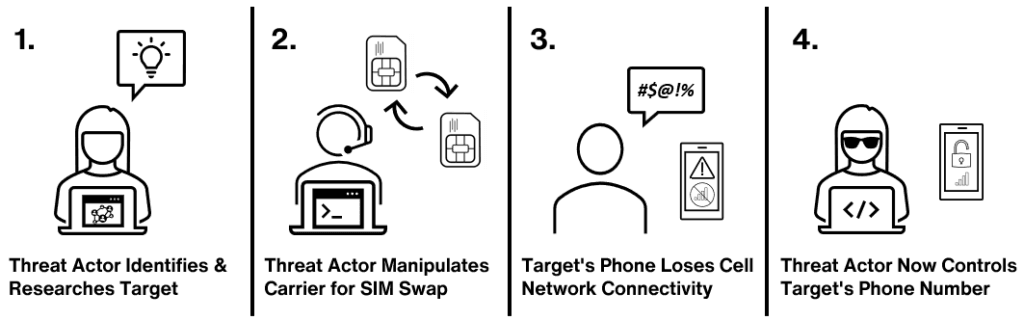

Un attacco di SIM Swapping si sviluppa attraverso una serie di passaggi ben orchestrati, che combinano tecniche di ingegneria sociale e l’uso improprio delle procedure di portabilità del numero da parte degli operatori telefonici.

Tutto ha inizio con la raccolta di informazioni personali sulla vittima. Questi dati – come nome, cognome, numero di telefono, codice fiscale, data di nascita o risposte a domande di sicurezza – possono essere reperiti tramite phishing, violazioni di database (data breach), social network o semplicemente attraverso ricerche online. Una volta ottenuti, vengono utilizzati per impersonare la vittima nei confronti del servizio clienti del proprio operatore telefonico.

L’attaccante contatta quindi l’operatore, fingendosi il legittimo titolare dell’utenza, e richiede il trasferimento del numero su una nuova SIM, sostenendo di aver smarrito o danneggiato quella precedente. Se l’identificazione non viene verificata in modo rigoroso – ad esempio tramite documentazione reale o autenticazione biometrica – l’operatore può autorizzare il trasferimento.

Da quel momento in poi, la vecchia SIM della vittima smette di funzionare e il numero viene attivato sul dispositivo dell’attaccante.

Questo consente al criminale di ricevere chiamate e, soprattutto, SMS contenenti codici di verifica utilizzati per l’autenticazione a due fattori (2FA) su servizi bancari, email, social network e altri account sensibili.

Nel giro di pochi minuti, l’aggressore può resettare le password degli account principali della vittima, accedervi e prenderne il controllo totale. In alcuni casi, i danni economici o reputazionali possono essere molto gravi, soprattutto se non si interviene tempestivamente.

Quindi rimangono due SIM attive?

No, in un attacco di SIM Swapping non rimangono due SIM attive contemporaneamente con lo stesso numero. Questo è uno dei fraintendimenti più comuni.

Quando un operatore telefonico effettua il trasferimento del numero su una nuova SIM – che viene definita in gergo tecnico portabilità su SIM sostitutiva – la vecchia scheda viene automaticamente disattivata. In pratica, da quel momento in poi, solo la nuova SIM (quella in mano all’attaccante) riceve chiamate, SMS e ha accesso alla rete con quel numero.

La vittima, quindi, si accorge dell’attacco perché all’improvviso il telefono non ha più segnale, non è in grado di effettuare o ricevere chiamate né messaggi. Spesso questo avviene senza preavviso e può essere scambiato per un problema tecnico momentaneo. In realtà, è proprio il segnale che manca il primo campanello d’allarme che qualcosa non va.

In sintesi, il numero viene spostato e non duplicato: chi lo detiene dopo l’attacco è l’aggressore, mentre la vittima resta completamente tagliata fuori dalla rete telefonica, spesso senza rendersene conto fino a quando non è troppo tardi.

Come proteggersi da un attacco di SIM Swapping

La buona notizia è che qualche contromisura esiste, e spesso è più semplice di quanto si pensi. La prima regola è quella di evitare di condividere pubblicamente informazioni personali sensibili. Dettagli come la data di nascita o il numero di telefono, per quanto innocui possano sembrare, possono essere usati contro di noi.

Un’altra buona pratica è quella di non affidarsi all’autenticazione a due fattori via SMS. Meglio usare app come Google Authenticator o Microsoft Authenticator, oppure dispositivi fisici di sicurezza come YubiKey. Questi metodi non si basano sulla rete telefonica e sono quindi immuni da attacchi di SIM Swapping.

Dal punto di vista dell’informatica forense, indagare su un caso del genere richiede una certa esperienza: bisogna analizzare le comunicazioni con l’operatore, controllare i log di accesso dei vari account compromessi e tracciare eventuali trasferimenti di denaro o dati. Solo così si può cercare di capire come sia avvenuta la violazione e, eventualmente, di chi siano le responsabilità.

Limitazioni dell’autenticazione via SMS

L’uso degli SMS per la 2FA è diffuso, ma comporta diversi rischi:

- Intercettazione dei messaggi: Gli SMS possono essere intercettati da malintenzionati attraverso attacchi alle reti mobili o sfruttando falle nei protocolli di comunicazione.

- SIM Swapping: I criminali possono ottenere il controllo del numero telefonico della vittima trasferendolo su una nuova SIM, permettendo loro di ricevere i codici di autenticazione destinati all’utente legittimo.

- Dipendenza dalla rete mobile: La ricezione di SMS richiede una connessione alla rete mobile, che potrebbe non essere sempre disponibile o affidabile.

Vantaggi delle applicazioni di autenticazione

Le app di autenticazione, come Google Authenticator, Microsoft Authenticator e Authy, offrono una soluzione più sicura ed efficiente per la 2FA:

- Generazione locale dei codici: Queste applicazioni generano codici temporanei direttamente sul dispositivo dell’utente, eliminando il rischio di intercettazione durante la trasmissione.

- Indipendenza dalla rete mobile: Funzionando senza necessità di connessione a una rete mobile o Internet, le app garantiscono l’accesso ai codici di autenticazione in qualsiasi situazione.

- Protezione contro il SIM Swapping: Poiché i codici non vengono inviati tramite SMS, l’uso di un’app di autenticazione neutralizza il rischio associato a questa tecnica di attacco.

Cosa fare nell’immediato

Se improvvisamente il tuo telefono perde il segnale e non riesci più a effettuare chiamate o ricevere SMS, non sottovalutare il problema: potrebbe trattarsi di un attacco di SIM Swapping in corso. In questi casi, agire con rapidità è fondamentale per limitare i danni.

La prima cosa da fare è contattare immediatamente il tuo operatore telefonico da un altro dispositivo, come un telefono secondario o quello di un familiare. Spiega chiaramente la situazione, chiedi se sono state richieste operazioni recenti sulla tua SIM e, in caso positivo, chiedi il blocco immediato del numero o la riattivazione su una nuova scheda fisica a te intestata.

Contemporaneamente, è consigliabile accedere – se possibile – ai tuoi account online più sensibili (banca, email, social network) e modificare subito le password. Se l’attaccante non ha ancora avuto il tempo di accedervi, potresti riuscire a prevenire l’intrusione. Se invece l’accesso è già stato effettuato, verifica le attività recenti e, se necessario, procedi con la disconnessione da tutti i dispositivi e la segnalazione alla piattaforma.

È fondamentale anche avvisare la propria banca o altri istituti finanziari con cui si ha rapporto, specialmente se si utilizzano codici via SMS per autorizzare operazioni. Alcuni sistemi consentono di sospendere temporaneamente i movimenti fino alla verifica dell’identità del cliente.

Infine, sporgi denuncia alle autorità competenti, come la Polizia Postale, fornendo tutte le informazioni e i dettagli utili, inclusi eventuali messaggi sospetti ricevuti prima dell’interruzione del segnale. Questo passo è importante non solo per avviare un’indagine, ma anche per tutelarti legalmente in caso di usi fraudolenti della tua identità.